STech I 江尻です。

過去Nutanix FlowとVMware NSXを比較した記事でマイクロセグメンテーションのご紹介をしていますが、今回は、これまで複数のお客様環境でNutanix Flow Network Securityの導入を支援してきた当社の実績を踏まえ、マイクロセグメンテーションをどのような考え方・工程で進めているのか、また実際の設定例をご紹介します。

Flow Network Securityの導入の工程について

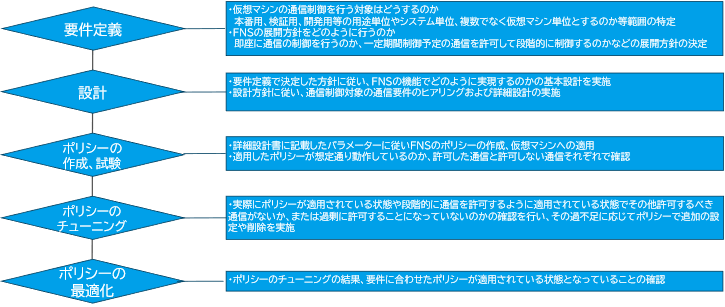

当社がFlow Network Security(以降FNS)を導入する場合、どのような工程で対応を行うのかをフロー図でまとめました。

お客様のご要望をしっかりと確認した上でFNSによる仮想マシンのマイクロセグメンテーションを期待通り実現させていただいております。また、導入にあたりFNSの仕様を把握したエンジニアが、過去の導入経験を踏まえて実現可否や設計上の注意点を整理したうえで対応を行います。そのため、要件定義段階で実現可否を確認させていただいた後、設計の工程に進めるような形で対応することで安心して導入のご検討をいただけるようにいたします。

FNSによる仮想マシンのマイクロセグメンテーションの設定について

実際に仮想マシンのマイクロセグメンテーションをFNSで実現する場合、どのように設定するのかのご紹介をします。

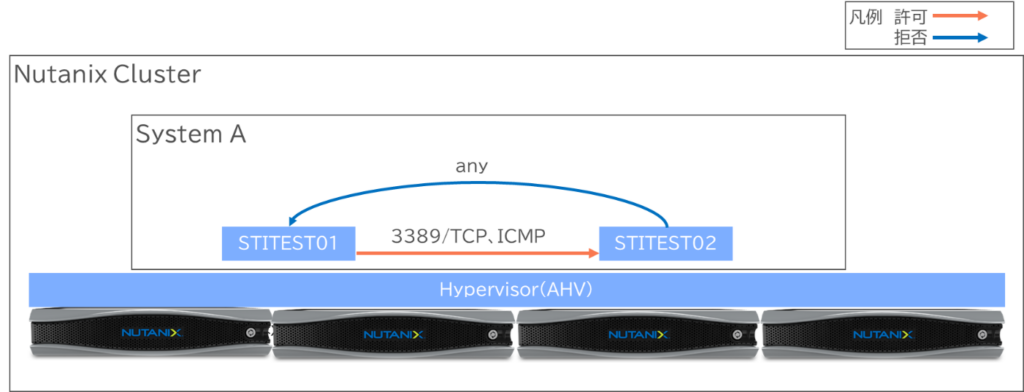

設定の前提は以下の通りになります。

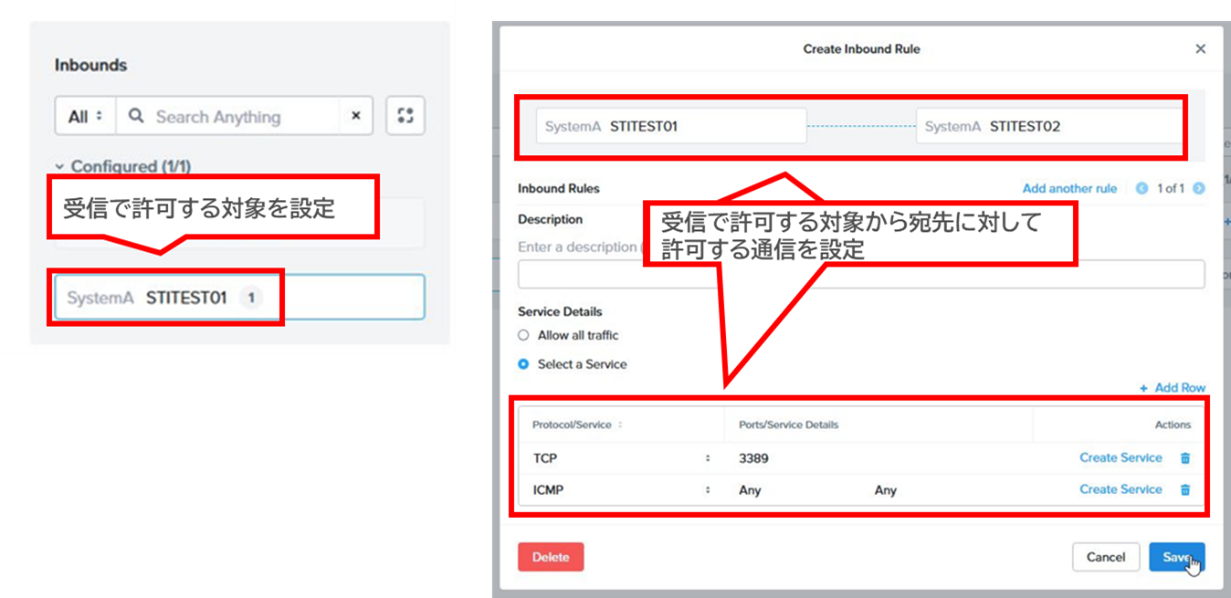

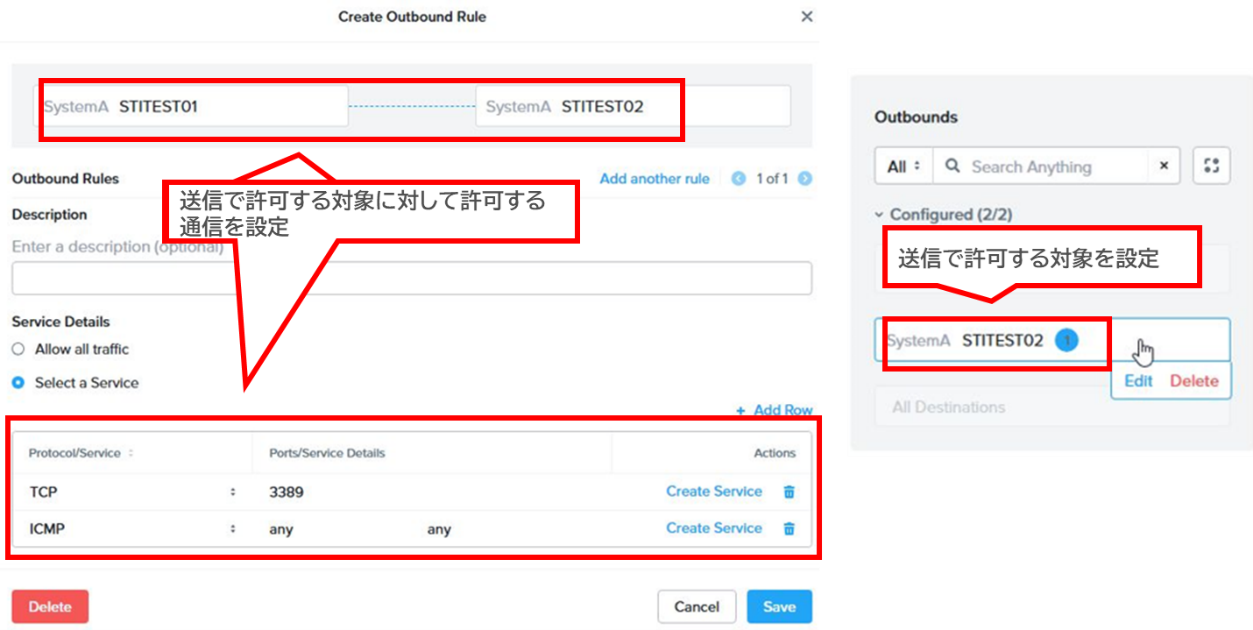

Nutanix Cluster内に存在する仮想マシンSTITEST01から仮想マシンSTITEST02に対してRDPとICMPは許可するが、それ以外の通信はすべて拒否するような設定を行います。なお、2台の仮想マシンは運用管理する上で「System A」と名付けたシステムに属しており、そのシステム内でマイクロセグメンテーションの設定を行うときの一例で記載します。

-

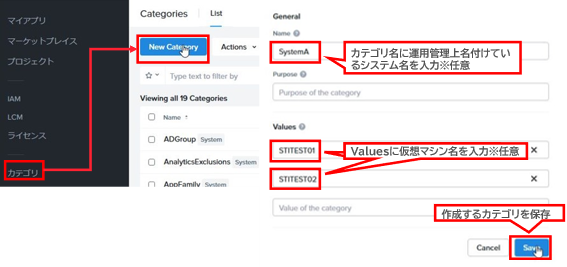

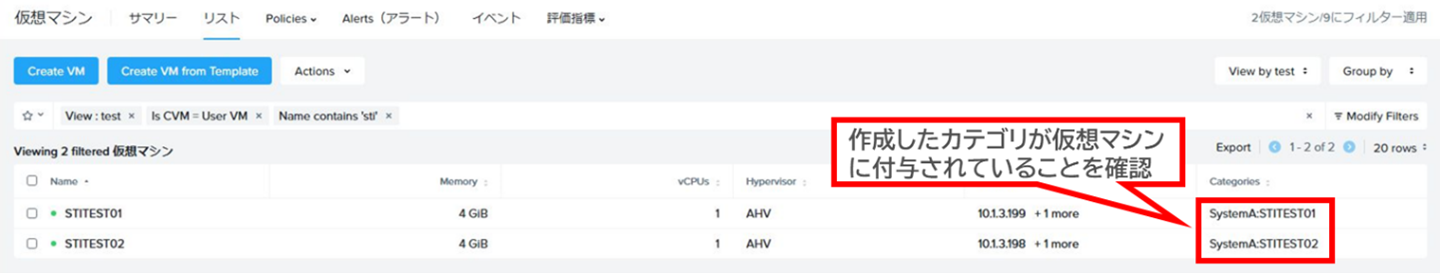

- カテゴリの作成

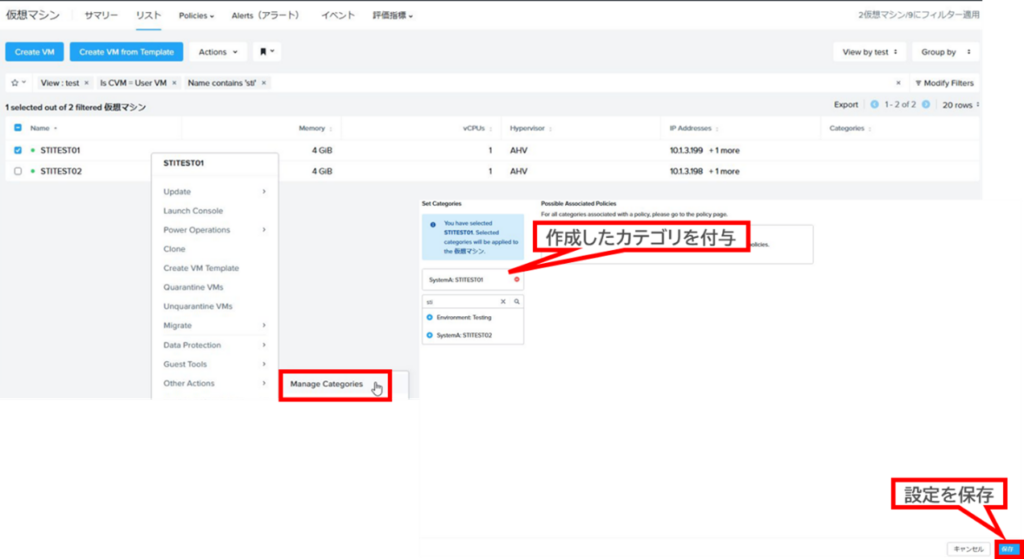

ポリシー適用対象の仮想マシン2台に対してカテゴリを作成し、それを仮想マシンに付与します。

マイクロセグメンテーションの設定対象の準備はこれで完了になります。

マイクロセグメンテーションの設定対象の準備はこれで完了になります。

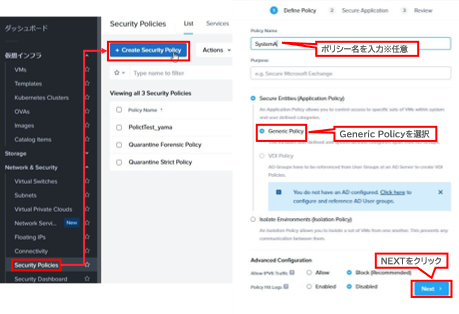

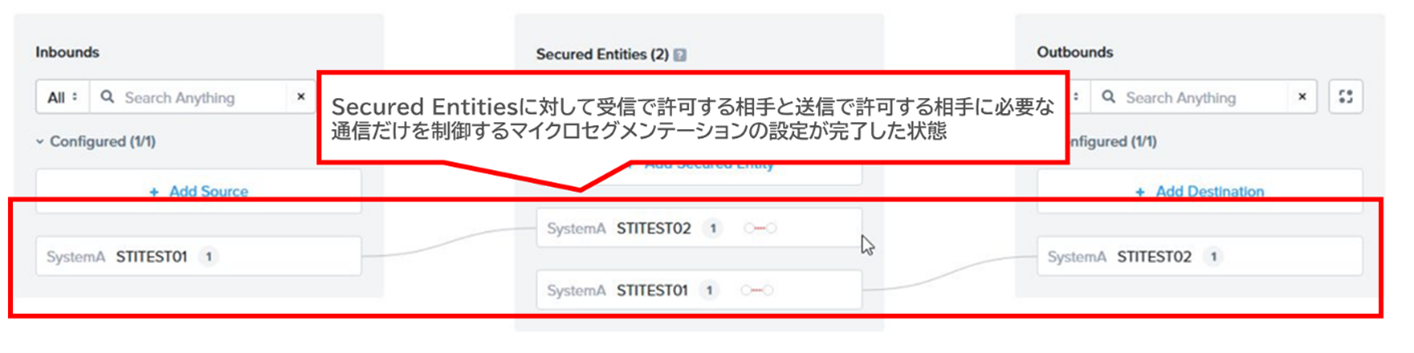

続いて仮想マシンに付与したカテゴリを使用し、前提条件に合わせたマイクロセグメンテーションのポリシーを作成していきます。 - マイクロセグメンテーションのポリシーを作成

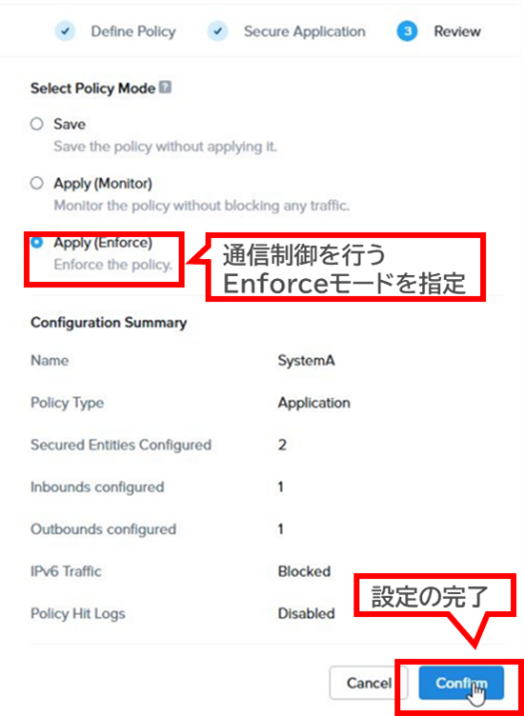

マイクロセグメンテーションのポリシー作成はSecurity Policiesという設定項目から行っていきます。

これでマイクロセグメンテーションの設定は完了になります。

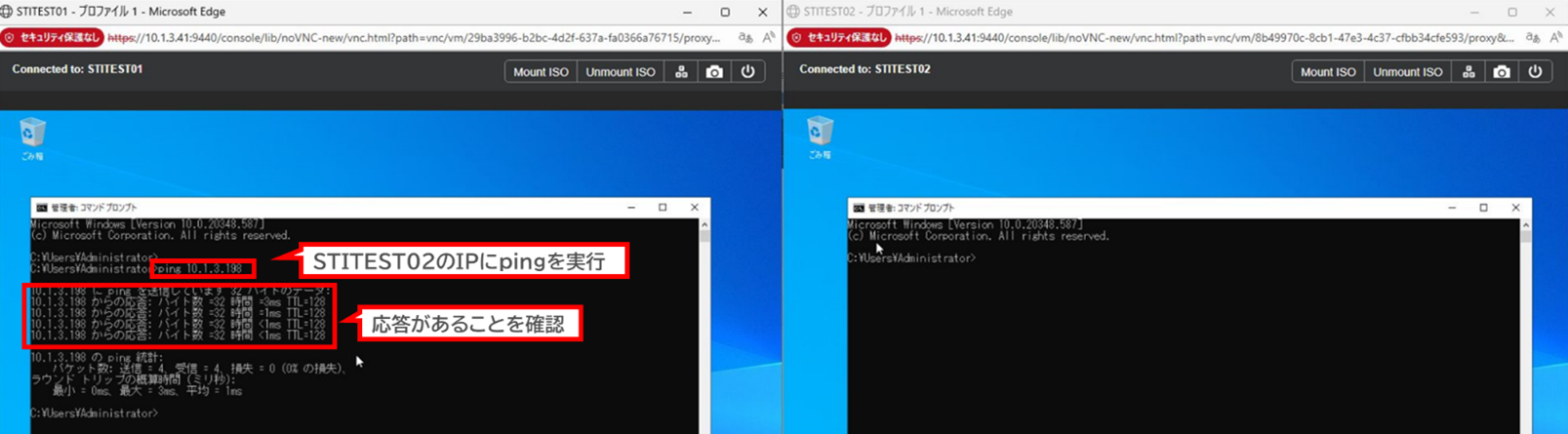

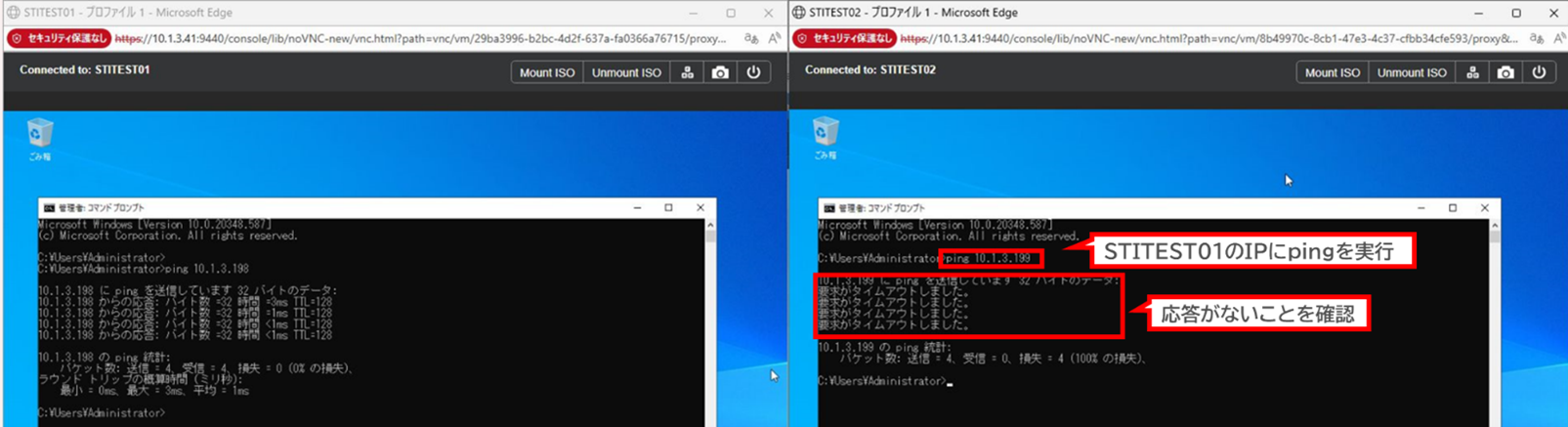

続いて設定した内容が反映されているかを確認します。 - マイクロセグメンテーションの設定が反映されているか確認

ポリシーを適用した仮想マシン間で想定通り通信が制御されている状態となっているのかを確認します。

画面左側がSTITEST01で右側がSTITEST02です。

STITEST01からpingをSTITEST02に実行し、反対にSTITEST02からSTITEST01にpingが実行できないことを確認します。

これでポリシーに設定した通信が許可され、許可されていない通信が成立しないことを確認しました。

- カテゴリの作成

まとめ

本ブログでは当社がどのようにNutanix上の仮想マシンのマイクロセグメンテーションの導入を行っていくのかのフローと、実際にどのように設定することでマイクロセグメンテーションを実現するのかをご紹介させていただきました。

今回ご紹介した設定について、少しでもわかりやすいように単純な前提のもとに行ったものになります。「複数システムが存在する環境ではどうするのか?」「本番用や開発用といった環境単位で制御するには?」「多数のポリシーを作成すると運用が複雑になってしまう場合は工夫できるの?」といったお客様のご懸念に対して、当社の実績を用いてお客様のご要件にお応えできるようにいたしますので、少しでもご興味がございましたらお問い合わせいただければと思います。

当社では、要件整理の段階からポリシー設計・実装・検証までを一貫して支援しており、「どこから考えればよいか分からない」「運用が複雑にならないか不安」といった初期段階から伴走してご支援します。

この記事を書いた人

- ハイブリッドクラウド情報発信