■ はじめに

企業のセキュリティ対策では、サイバー攻撃の早期検知と迅速な対応を実現するため、SOC(Security Operation Center)による継続的な監視運用が欠かせません。Microsoft Sentinel はクラウド型 SIEM/SOAR として、Azure だけでなくオンプレミスや他クラウドのログも横断的に分析でき、多くの企業で採用が進んでいます。近年 Microsoft はセキュリティ製品全体の統合を加速しており、その一環として Sentinel の管理画面を Azure ポータルから Microsoft Defender ポータルへ移行 する方針を発表しました。

本記事では SOC 運用者の視点で、以下のポイントをわかりやすく解説します。

-

- なぜ Defender ポータルへ移行するのか

- 移行すると何が変わるのか

- 移行に向けて準備すべきポイント

■ Defender ポータル移行の背景

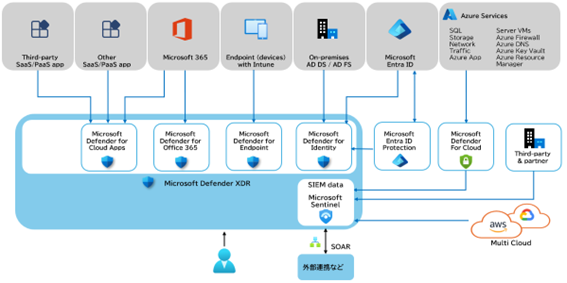

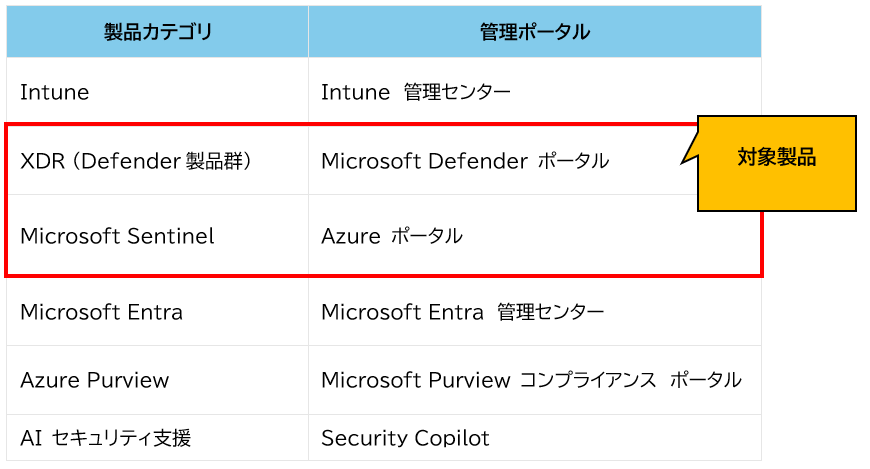

Microsoft は SIEM と XDR を統合したセキュリティ運用基盤 の実現を目指しており、管理ポータルが製品ごとに分散している現状を改善しようとしています。

従来のポータル分散

この分散により運用者は複数の画面を切り替えて作業する必要があり、効率が下がっていました。今回の移行は、アラート・ログ・インシデントを 1 つのポータルで管理できる世界 を実現することが目的です。

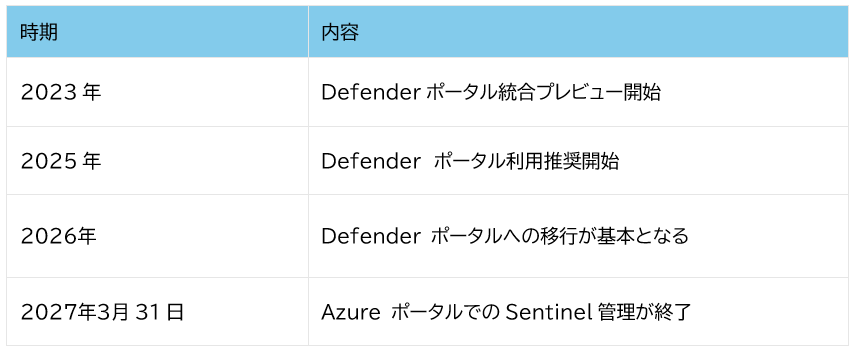

- 移行スケジュール

2027年3月末以降は、Defender ポータルが Sentinel 管理の唯一の入り口 となる予定です。そのため、今後は Defender ポータル前提の運用設計が必要になります。

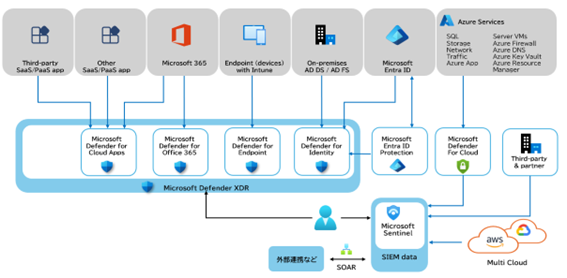

- これまでの構成

- Defenderポータル移行後の構成

■ Defender ポータル移行で何が変わる?

Sentinel が Defender ポータルへ統合されることで、SOC 運用にも大きなメリットがあります。

① インシデント管理の統合

-

- Sentinel と Defender 製品のアラートを 1 つのインシデントとして自動集約

- 画面を切り替えて関連アラートを探す必要が不要

- 端末側の XDR アラートと Sentinel のログ検知が自動で紐づく

② 脅威ハンティングの横断化

Defender ポータルでは Advanced Hunting を使用することで、Sentinel のログとDefender 製品のテレメトリを単一のクエリで横断分析できます。これにより、従来よりも広い視点で脅威を追跡でき、より高度なハンティングが可能になります。

③ インシデント相関エンジンの強化

Sentinel の Fusion 機能に代わり、Defender XDR の相関エンジン がすべてのデータを統合的に分析します。これにより、製品をまたぐ相関検知の精度向上が期待できます。

■ 移行に向けてSOC運用者が確認すべきポイント

① Defender ポータルの操作確認

移行前に、以下を事前に確認しておくことを推奨します。

-

- 画面レイアウト/操作性の確認

- インシデント一覧・ハンティング画面の動作検証

- 既存手順書(SOP・インシデント対応フロー)とのギャップ洗い出し

② 権限設計の見直し

Sentinel と Defender ではロール体系が異なるため、移行に際しては権限設計の再確認が必要です。

-

- SOC メンバーごとに必要最小限の役割を再定義

- 特に インシデント操作権限 は要確認

③ 自動化ルールの挙動確認

-

- Defender 移行後も同じトリガー・パラメータで動作するか

- 事前テストにより影響範囲を把握

④ マルチテナント環境の考慮

マルチテナント運用の企業では、MTG(Multi-tenant Management for Defender) の利用を検討する必要があります。

■ まとめ

Sentinel の Defender ポータル移行は単なる UI の変更ではなく、SIEM と XDR が統合された次世代 SOC プラットフォーム への進化です。

この統合によって、

-

- セキュリティ運用の一元管理

- インシデント対応の効率化

- 脅威分析の高度化

といったメリットが期待できます。

また、Azure ポータルでの Sentinel 管理は 2027年3月末に終了予定のため、無理のない範囲で、早めに Defender ポータルを前提とした運用へシフトしていくことをおすすめします。

この記事を書いた人

- Azure支援デスク 管理者

- 双日テックイノベーション(旧:日商エレクトロニクス)特設サイト「Azure導入支援デスク」サイトマスターです。

この投稿者の最新の記事

- 2026年4月24日ブログDatabricks無料版

- 2026年4月15日ブログAzure Databricks CLI の概要紹介

- 2026年4月3日ブログ[Azure Databricks] Lakeflow Spark 宣言型のパイプラインを実装してみよう

- 2026年3月27日ブログAzure Update Managerとは?~Azure仮想マシンの更新プログラムを一元管理しよう~