Copilot を使うために必要なMicrosoft Entra の準備をご紹介!

データへのアクセス管理は、現代の情報社会においてとても重要です。特に、Copilotのような生成AIソリューションが、私たちの仕事の中で活用されるようになり、それらがプライベートなデータをもとに回答を生成する場合、意図しない情報漏洩リスクを伴います。

こういった課題に対して、Microsoft Entra の条件付きアクセス制御を使って、データやリソースへの不要なアクセスを防ぐことが可能です。

今回は、Microsoft Entraを使用してCopilotを安全に利用するための具体的な方法について詳しくご紹介したいと思います。

目次

はじめに

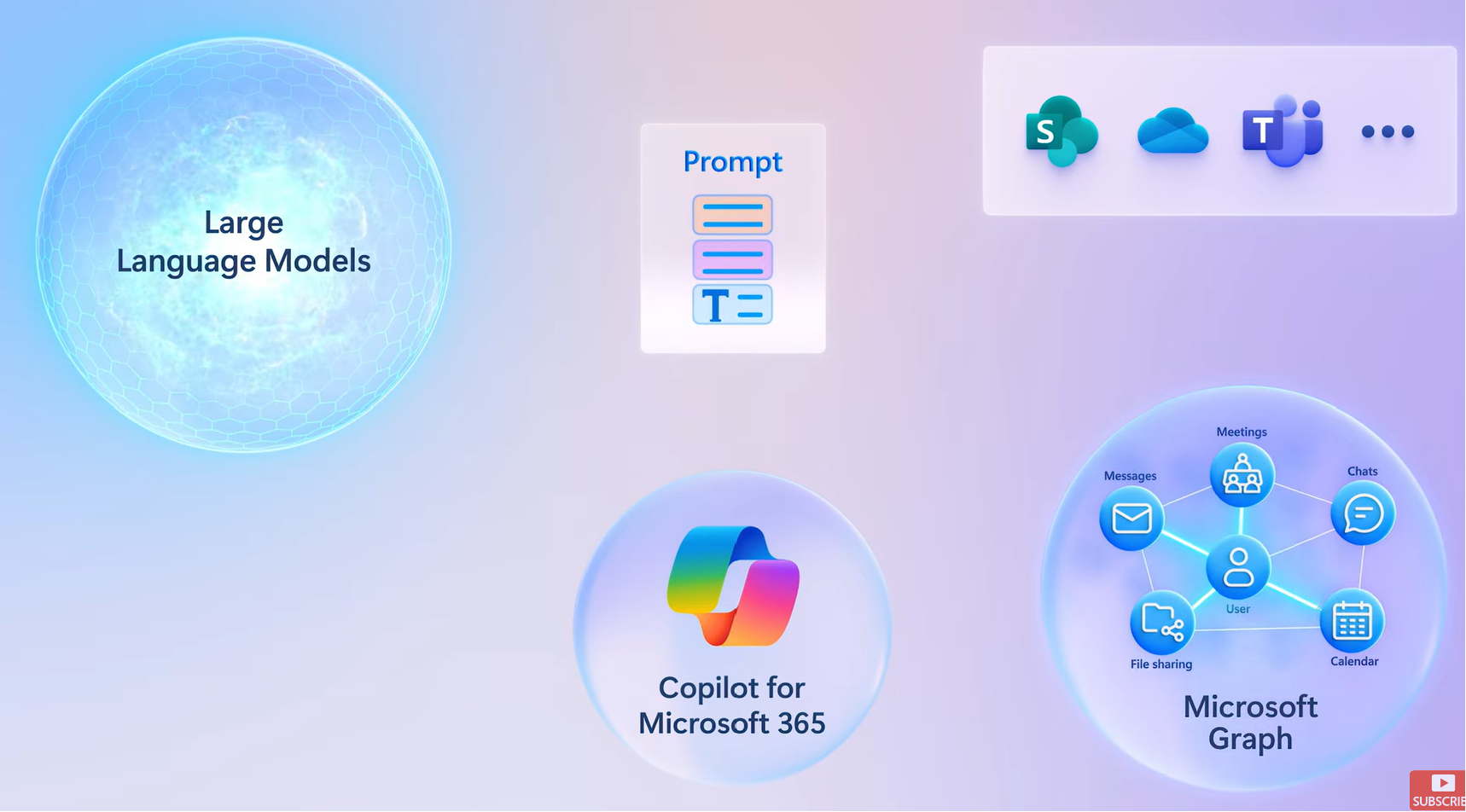

Copilot for Microsoft 365 はユーザー個人のアクセス権限に基づきSharePointや OneDrive、Teams(ファイル含む)から情報を収集します。そのため、これらのアカウントを保護することが、生成AIによるスパイ行為や情報漏洩のリスクを未然に防ぐために非常に重要になります。

Microsoft Entra によるCopilot のアクセスコントロールの方法とは?

Microsoft Entraのアクセス制御の機能は、ゼロトラストの原則に基づき、「必要最低限のアクセス」を可能にします。

以下の機能を利用することで、時間や対象リソース、アクセス元のロケーションやIP、デバイス状態を元に、リソースへのアクセスコントロールが可能です。

Just in Time アクセス

攻撃者は特権IDを取得したのち、アクセスの痕跡を消すために、他のアカウントを利用することがあります。(横方向の展開)。他のアカウントにアクセス権を付与したり、リソースにアクセスしたりします。

これを防ぐためにJust in Time アクセス機能を利用します。

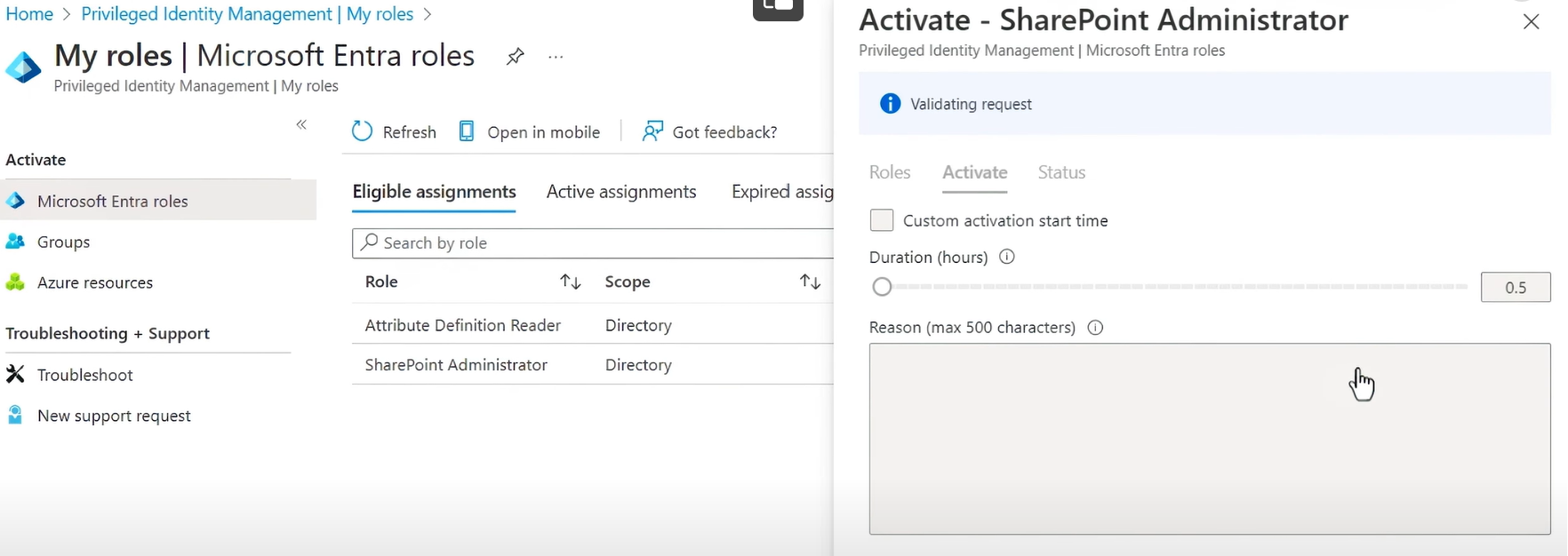

Just in Time アクセスは承認ベースのロールアクティブ化機能です。以下に例をご紹介します。

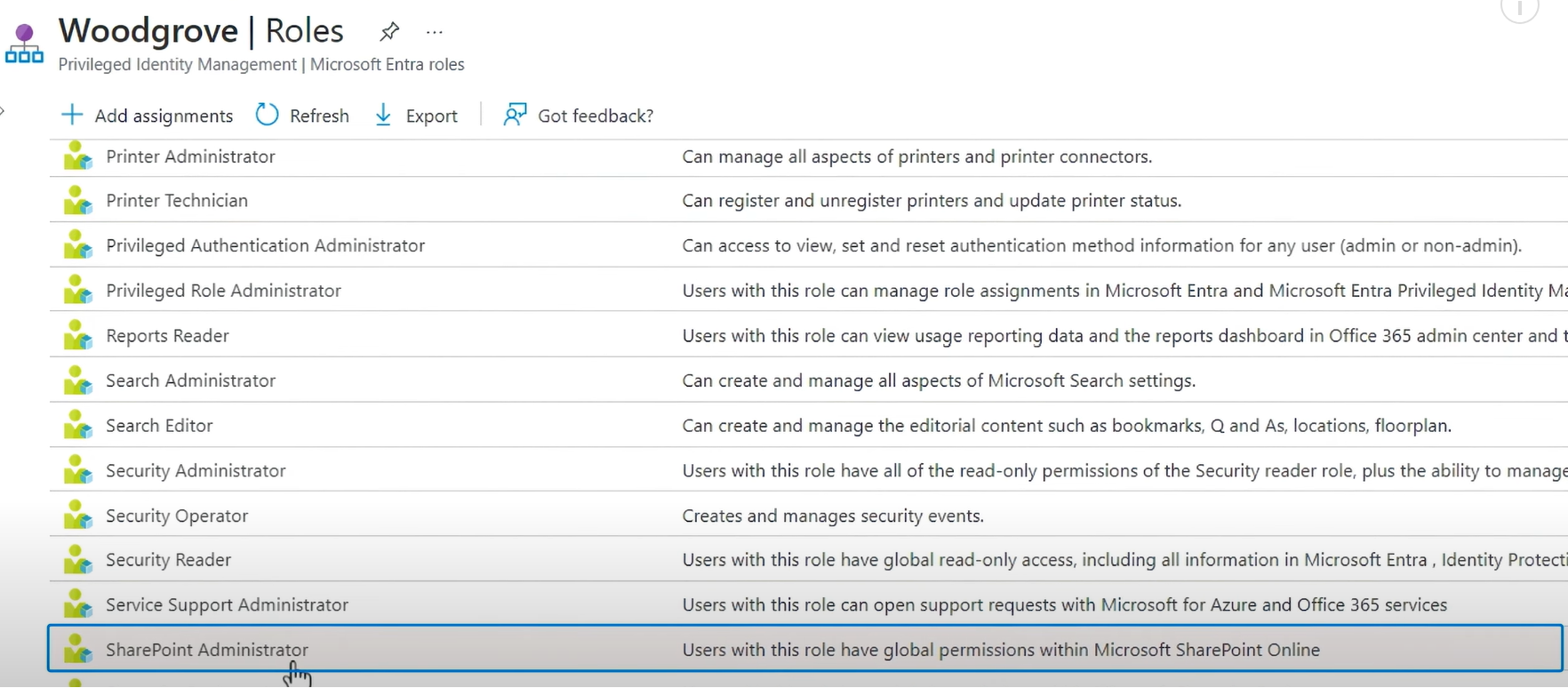

こちらはPIMのロール一覧画面になります。例えば、SharePointの管理者を選択してみましょう。

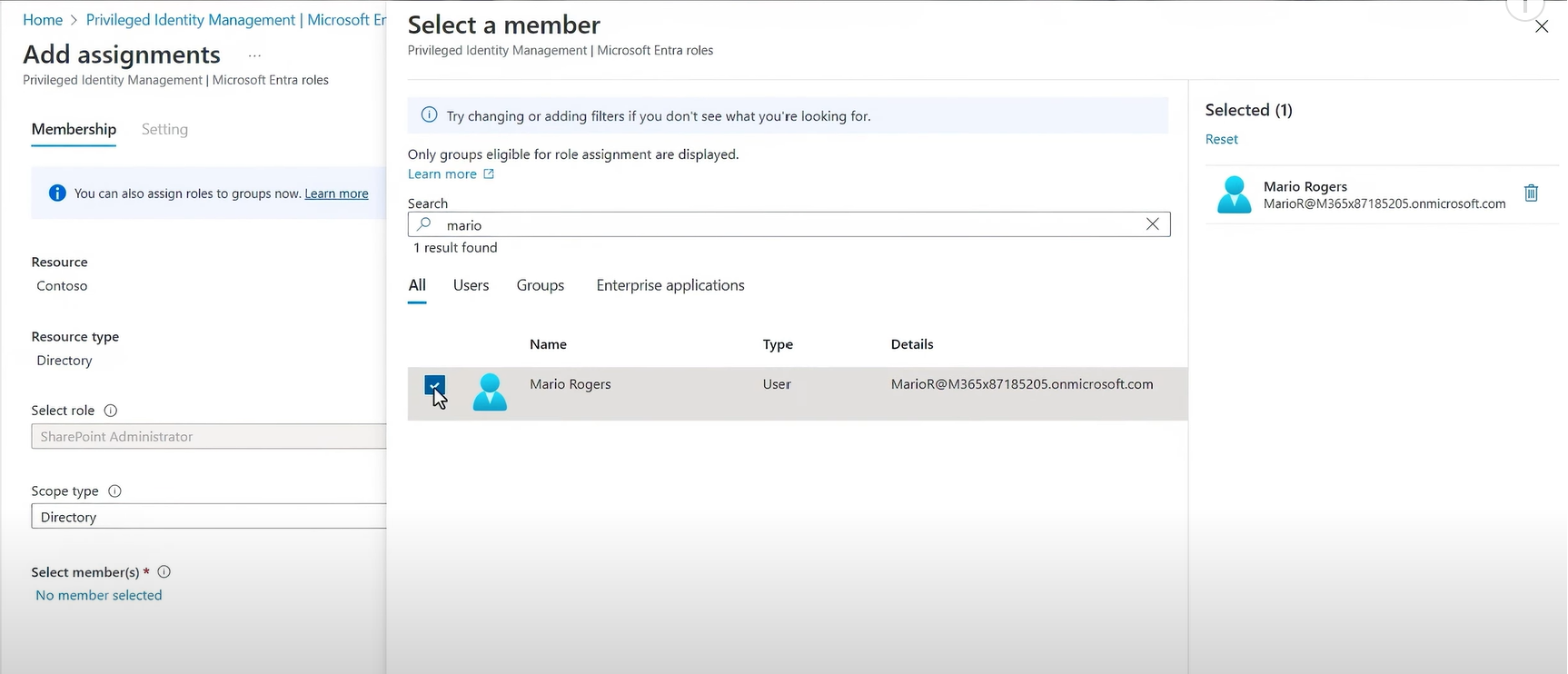

このロールを利用する対象のユーザーを選択します。

利用者は、PIMの画面から割り当てられたロールに対して、利用する時間を指定し承認を依頼します。

これでユーザーは時間制限のあるアクセスが有効化され、管理者への通知も行われます。

Just Enough アクセス

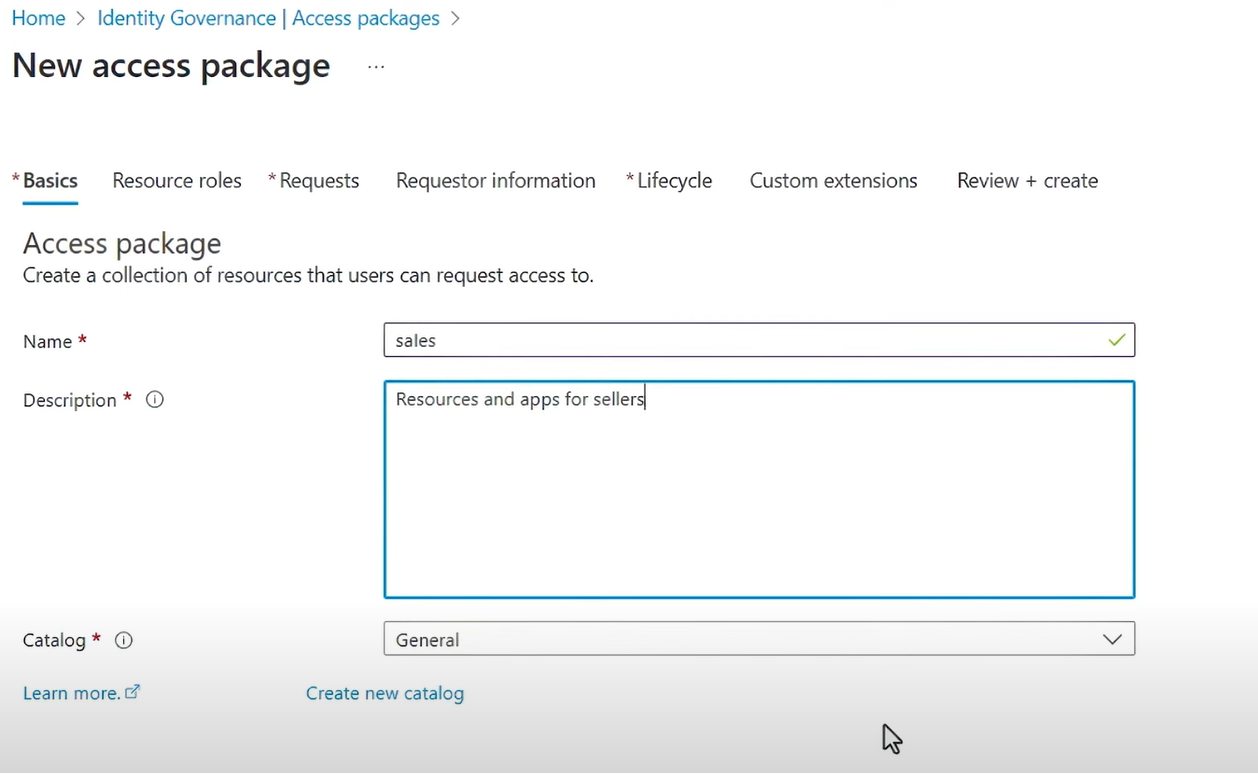

Microsoft EntraのJust Enough アクセスを利用し、特定のユーザー向けのアクセスパッケージを作成し、割り当てることができます。例えば、営業向けに必要なリソースやアプリへのアクセスのみを含めたパッケージを作成して割りてます。

以下に例をご紹介します。

今回は営業向けのパッケージを作成します。

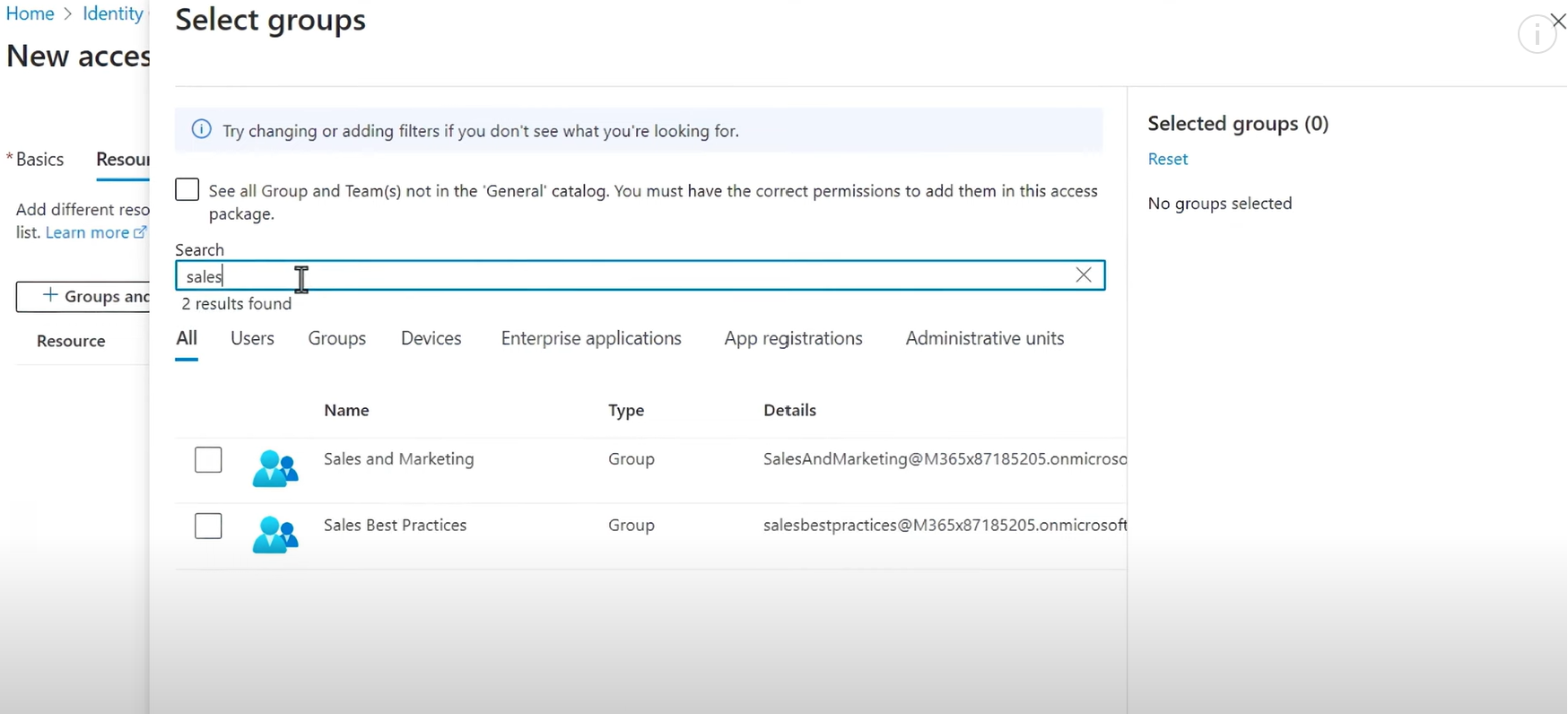

対象の営業グループを選択します。

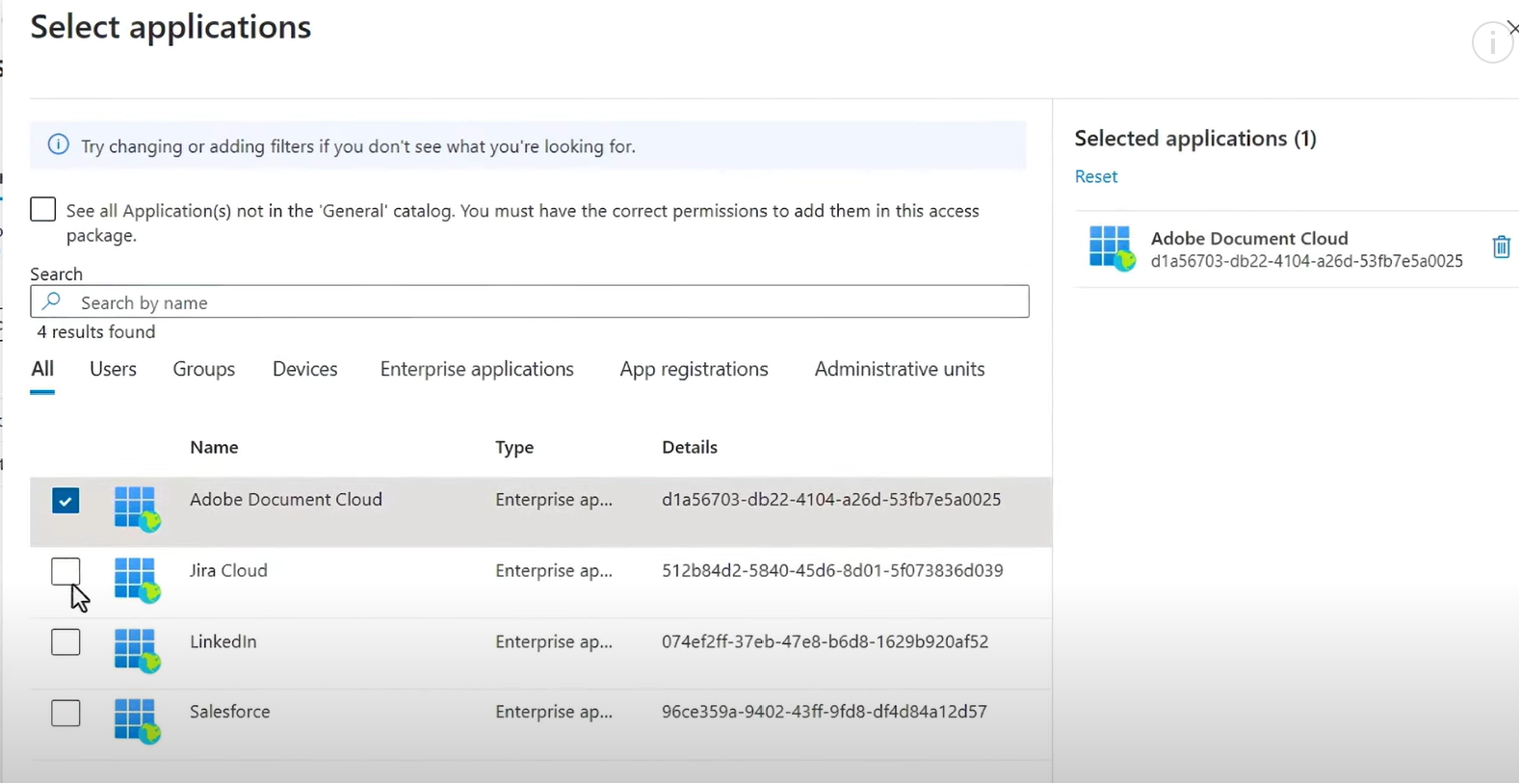

対象のアプリケーションやSharePointのサイトを選択します。

これによってユーザーが日常業務で必要なアクセス権限を一括管理することができるようになります。

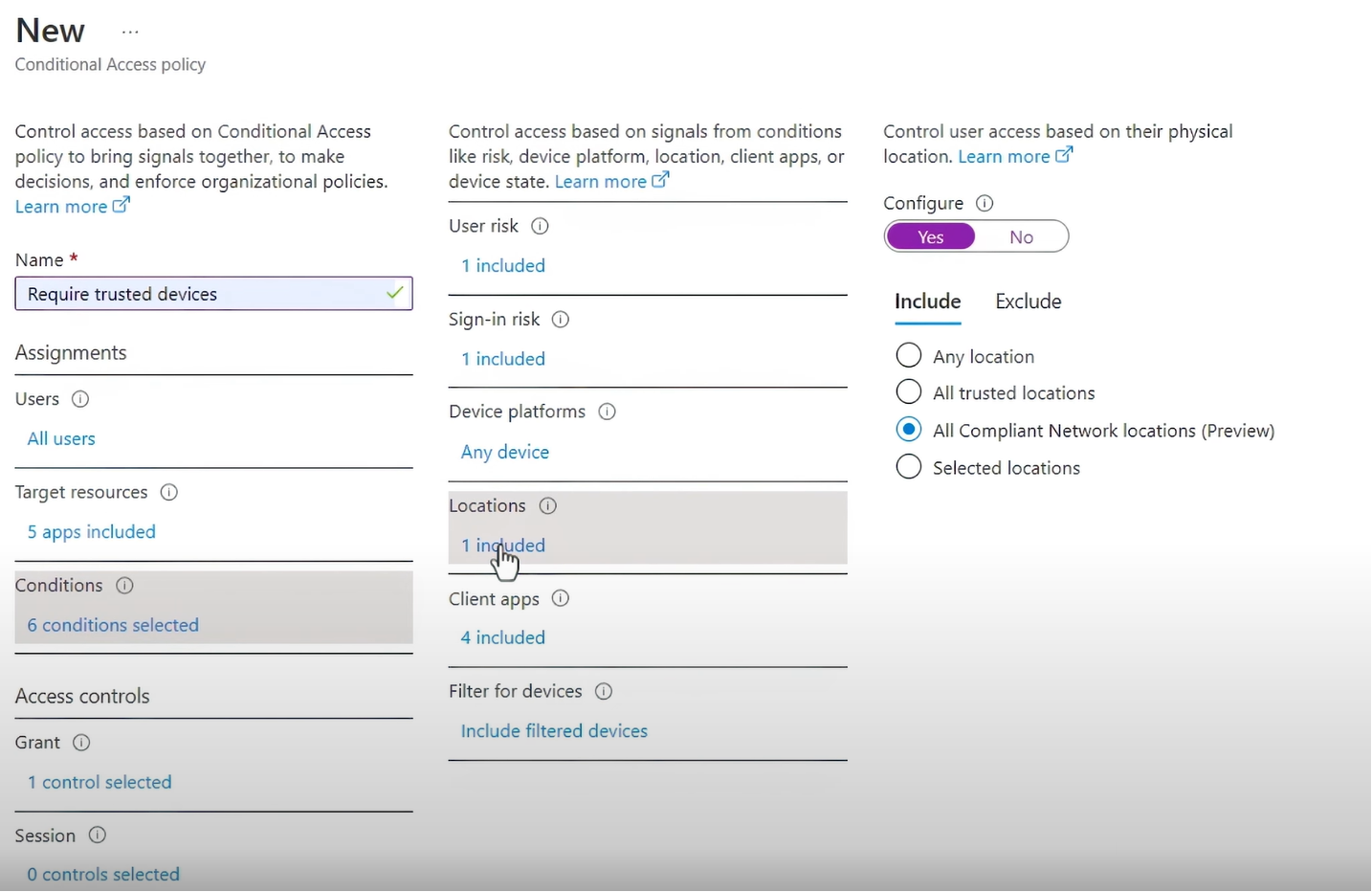

Microsoft Entraの条件付きアクセス

Microsoft Entraの条件付きアクセスを使って、リソースが要求される瞬間にアクセスを許可またはブロックする制御といった条件ベースのアクセス制御が可能です。条件付きアクセスにより、ロケーションや、IPアドレス、デバイスの状態に基づいてアクセスの許可、ブロックが可能です。

まとめ

今回紹介した機能は、単にセキュリティ強化をしたいという場合ももちろん利用可能ですし、Copilot を使う場合でもアクセス管理の強化が図れます。過剰なアクセスを防止したり、必要なアクセス権限を維持する場合など管理面の効率化ができます。

この記事を書いた人

- 髙橋 和輝

-

テクニカルマーケターとして、新技術の検証、ブログ執筆、セミナー講師を行っております!

学生時代はアプリ開発に興味がありましたが、インフラ、セキュリティ事業を経て、現在はクラウド屋さんになっております。

コロナ禍前は、月1で海外旅行にいくなどアクティブに活動していましたが、最近は家に引きこもってゲームが趣味になっています。

宜しくお願い致します!

この投稿者の最新の記事

- 2024年3月25日ブログOracle Database@Azureが東日本リージョンに展開されることが発表されました!

- 2024年3月22日ブログAzure SQL DatabaseでCopilotがプレビュー公開!

- 2024年3月18日ブログAzureリソースの誤削除を防ぐ「ロック」機能とは

- 2024年3月14日ブログCopilot for Security の一般公開日が発表